Le leader indépendant de l’intégration et de la gestion

des flux digitaux des entreprises

Le leader indépendant de l’intégration et de la gestion

des flux digitaux des entreprises

Une demande, besoin d’un conseil ?

0821 201 201 (0,18€ TTC/min)

Le leader indépendant de l’intégration et de la gestion

des flux digitaux des entreprises

Le leader indépendant de l’intégration et de la gestion

des flux digitaux des entreprises

Une demande, besoin d’un conseil ?

0821 201 201 (0,18€ TTC/min)

On en parle peu et pourtant la sécurité des applications web constitue un enjeu majeur pour les entreprises. En effet, de nos jours les applications Web sont devenues omniprésentes et nous les utilisons au quotidien. Toute entreprise ou administration se doit maintenant d’avoir une présence sur le Web que ce soit via un blog, un site de vente en ligne, intranet / extranet ou encore une application métier.

Même les plus petites structures sont des cibles potentielles à ce niveau. Elles ne sont pas visées par les pirates pour en tirer un profit direct, mais peuvent servir de passerelle et de couverture pour des attaques de plus grandes envergures.

Selon de nombreuses études on estime que les attaques ciblent dans 75% des cas, le niveau applicatif. Quel que soit le type d’attaque, les conséquences sont toujours les mêmes : indisponibilité, atteinte à la réputation de l’entreprise, perte de compétitivité, perte de clientèle.

Le premier objectif d’une attaque se situe dans la récupération d’informations confidentielles.

Ceci porte alors atteinte à la confidentialité.

Pour illustrer cette attaque on peut par exemple citer le cas de YAHOO qui avait subi en 2014 une cyberattaque ayant affecté tous les comptes utilisateurs. Les données frauduleusement acquises comprenaient les adresses e-mail, les numéros de téléphone et les mots de passe. Cela représentait ainsi toutes les informations dont les criminels ont besoin pour usurper une identité.

Dans cet exemple, les conséquences étaient désastreuses avec un effondrement du cours de bourse.

Parmi les divers objectifs d’attaques on peut également citer la modification du contenu : il peut s’agir d’un défacement de site web (modification de la Home Page à des fins politiques). Cela peut nuire à l’image de la société. Dans certains cas plus rares, les modifications de contenu, consistent à modifier de données internes de l’entreprise, comme les bases de données financières ou client, entraînant des conséquences business désastreuses.

Le troisième objectif de ces attaques peut être de rendre le service indisponible de manière temporaire ou permanente (Déni de Service – DoS) . On peut ainsi bloquer un site commercial

(boutique, e-commerce, billetterie etc.) et provoquer en conséquence, des pertes financières et une dégradation de l’image de la société.

Enfin, l’objectif de nuisance peut passer par une attaque par rebond.

Cela consiste à utiliser un ou des systèmes intermédiaires, pour permettre à un assaillant d’agir dans l’ombre sans risquer d’être identifié.

Un site web peut ainsi servir de relais dans une attaque complexe vers un système tiers ou devenir le réceptacle de contenus illégaux. Ces situations provoquent de vraies complications pour le propriétaire du site car sa responsabilité peut être engagée.

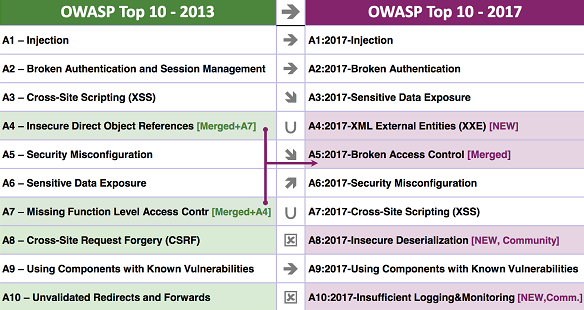

D’après l’OWASP (communauté en ligne travaillant sur la sécurité des applications Web) pour « Open Web Application Security Project », on constate une augmentation toujours plus forte du nombre d’attaques avec des techniques plus complexes.

Cette organisation recense toutes les familles de vulnérabilités Web et les attaques qui y sont associées et classifie les 10 principaux risques liés à la sécurité des applications web.

Pour en savoir plus sur l’OWASP

Le principal risque reste l’injection SQL : c’est une faille de sécurité qui permet à une personne malintentionnée d’exécuter n’importe quelle requête SQL sur une base de données. Elle peut viser à rendre hors-service une application web, voler ou modifier des informations stockées en bases de données.

En 2ème position nous avons le Broken Authentication qui correspond à une gestion incorrecte de l’authentification ou du suivi des sessions. On parle ici de compromission de mot de passe, de clé ou de jeton d’authentification ou de session.

Parmi les différentes failles de sécurité on peut également citer le Cross-Site Scripting : qui correspond au XSS, c’est à dire à l’injection de code HTML dans une page web provoquant des actions non désirées sur celle-ci.

Ces failles trouvent leur origine dans un filtrage insuffisant et peu robuste des données attendues par l’application web, lors de la phase de développement. De plus ces failles se perpétuent, dans la mesure où la plupart des sites Web sont conçu sur mesure avec une mise à jour régulière.

Malheureusement la sécurité est rarement prise en compte dès la conception (Security by design).

De plus les phases de configuration, vérifications et de tests ne sont pas toujours très approfondies.

A cela s’ajoute la complexité des sites.

Avant toute action, il faut se poser la question de la nature du site. S’agit-il d’un site simple doté de fonctionnalités simples, orienté business ou uniquement à optique de notoriété. L’impact en cas d’attaque sera plus ou moins important et ne nécessitera pas les mêmes actions de sécurisation.

Le pare-feu réseau Next gen

Ces dernières années, les pare-feux ont beaucoup évolué en se dotant de plus de fonctionnalités avec des moyens de contrôle et d’inspection des couches supérieures du modèle OSI. Ainsi, ils sont par exemple devenus capables d’analyser certains éléments leur permettant de déterminer la nature du trafic au sens applicatif. Cependant, elles restent limitées dès lors qu’un flux chiffré vient traverser le pare-feu.

Le pare-feu applicatif

Au niveau des applications et des sites web, il est important d’effectuer des tests rigoureux lors du développement mais également à intervalle régulier (théoriquement lors de chaque mise à jour).

Mais le plus important est de se protéger avec un Web Application Firewall. C’est la solution essentielle au niveau de la protection applicative avec l’interception de contenu.

Le WAF va permettre de se protéger contre de potentielles vulnérabilités comme le Cross Site Scripting ou l’injection SQL. Les règles appliquées devront être régulièrement mises à jour.

En effet, le firewall applicatif web fournit une couche de contrôle de niveau 7 entre les utilisateurs finaux et les applications web. Son rôle est de filtrer tous les accès applicatifs (https/XML/Json… ) ainsi que d’inspecter les requêtes clientes et les réponses en provenance de l’application. Celui-ci est déployé en frontal des serveurs applicatifs afin de surveiller chaque accès et de permettre la collecte des logs nécessaires à la conformité, l’audit et l’analyse.

Ces solutions proposent également des protections contre les attaques DDoS et contre les Bots (machines zombies qui vont permettre une attaque avec un fort pouvoir de nuisance). Ces derniers peuvent représenter de 30 à 70% du trafic des sites Web d’une entreprise, avec des conséquences pouvant aller de baisses des performances à la perte de clients ou à des fraudes.

De nombreuses sociétés de sécurité proposent des solutions de type WAF.

L’hébergement On premise est l’acquisition et l’installation du logiciel sur le serveur de l’entreprise. L’achat se fait en “one shot” avec l’acquisition du logiciel ou de licence(s).

Le mode SaaS, Software As A Service, On-Demande ou dit “dans le Cloud” est un mode d’hébergement distant de son logiciel. Il est alors situé sur le serveur du prestataire éditeur de la solution.

Avec NXO, nous pouvons vous accompagner sur le choix de la solution et le mode d’hébergement le mieux adapté aux besoins de votre entreprise. L’intégration sera ensuite réalisée par des experts dans ce domaine et nous pourrons également vous accompagner dans la configuration et le suivi alertes.

Le scanneur de vulnérabilité

Enfin, il faudra également compléter l’analyse par des scans récurrents de vulnérabilités.

Cette action est néanmoins limitée, car elle ne permet pas d’assurer des opérations complexes (comme le remplissage d’un formulaire d’assurance en ligne par exemple) . Elles ne peuvent généralement être assurées de bout en bout. Cette action permet néanmoins de remonter des informations pertinentes pour des technologies les plus répandues, telles que les CMS (Système de gestion de contenu).

Pour en savoir plus sur le CMS

Concrètement, le scanneur qui permet d’automatiser l’analyse des applications web, permet de dresser un aperçu des failles qu’exposent les applications auditées. Cette analyse, bien qu’incomplète, permet de décrire une première surface d’attaque qui servira de base à la configuration des moyens de défense.

Le WAF : le pilier de la sécurité applicative

Finalement, il faut retenir qu’un WAF constitue une pièce maitresse au niveau de votre stratégie de sécurité applicative. Ce type de solution va permettre de protéger les données, respecter la conformité et fournir une protection efficace et permanente contre les menaces applicatives.

La plupart des entreprises n’ont souvent pas conscience de tous les risques liés à leur API.

Il faut au préalable faire appel à une société experte dans le domaine de la cyber sécurité telle que NXO, qui pourra vous conseiller et vous orienter pour une protection efficace.

NXO, leader indépendant de l’intégration de solutions de sécurité

Le métier de NXO est l’accompagnement et le support aux entreprises pour les conseiller sur le maintien et l’évolution de leurs environnements IT.

Avec NXO, vous bénéficiez d’experts pour vous aider à définir une stratégie de sécurité de votre système d’information (SI) afin de protéger vos biens essentiels et biens supports.

Nos experts vous accompagnent de bout en bout pour vous conseiller sur les solutions de sécurité les plus pertinentes, en phase avec vos objectifs et les budgets envisagés.

Auteur : Nicolas Lacourte, Solution Manager Cybersécurité chez NXO